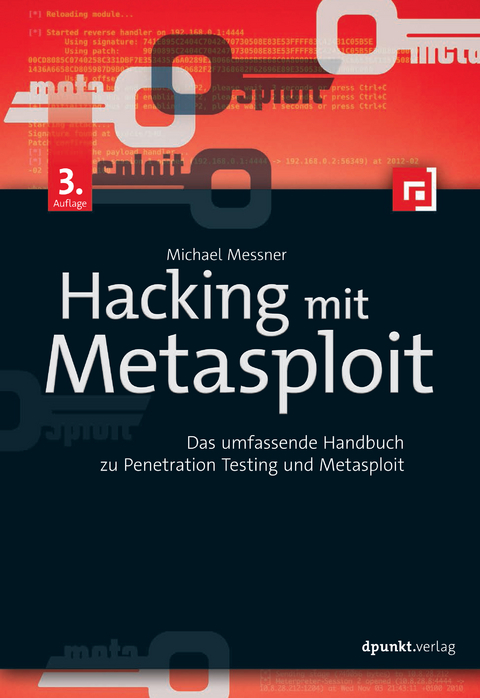

Hacking mit Metasploit

dpunkt (Verlag)

978-3-86490-523-0 (ISBN)

Sicherheitsexperte Michael Messner vermittelt dem Leser dabei typische Pentesting-Tätigkeiten und erklärt, wie man mit Metasploit komplexe, mehrstufige Angriffe vorbereitet, durchführt und protokolliert.

Jeder dargestellte Exploit wird anhand eines praktischen Anwendungsbeispiels in einer gesicherten Laborumgebung vorgeführt. Dabei wird gezeigt, welche Erweiterungen es rund um Metasploit gibt und wie man sie einsetzt.

Metasploit ist ein Penetration-Testing-Werkzeug, das in der Toolbox eines jeden Pentesters zu finden ist. Dieses Buch stellt das Framework detailliert vor und zeigt, wie Sie es im Rahmen unterschiedlichster Penetrationstests einsetzen.

Am Beispiel von Metasploit erhalten Sie einen umfassenden Einblick ins Penetration Testing. Sie lernen typische Pentesting-Tätigkeiten kennen und können nach der Lektüre komplexe, mehrstufige Angriffe vorbereiten, durchführen und protokollieren.

Jeder dargestellte Exploit bzw. jedes dargestellte Modul wird anhand eines praktischen Anwendungsbeispiels in einer gesicherten Laborumgebung vorgeführt.

Behandelt werden u.a. folgende Themen:

• Komplexe, mehrstufige Penetrationstests

• Post-Exploitation-Tätigkeiten

• Metasploit-Erweiterungen

• Webapplikationen, Datenbanken, Client-Side-Angriffe, IPv6

• Automatisierung mit Ruby-Skripten

• Entwicklung eigener Exploits inkl. SEHExploits

• Exploits für Embedded Devices entwickeln

• Umgehung unterschiedlichster Sicherheitsumgebungen

Die dritte Auflage wurde überarbeitet und aktualisiert. Neu dabei:

• Post-Exploitation-Tätigkeiten mit Railgun vereinfachen

• Bad-Characters bei der Entwicklung von Exploits berücksichtigen

• Den Vulnerable Service Emulator nutzen

Vorausgesetzt werden fundierte Kenntnisse der Systemtechnik (Linux und Windows) sowie der Netzwerktechnik.

Das Buch richtet sich besonders an Penetration-Tester, Administratoren, IT-Sicherheitsverantwortliche und IT-Sicherheitsberater.

Michael Messner arbeitet als IT Security Consultant bei der Corporate Technology der Siemens AG in München und führt dort technische Sicherheitsanalysen und Penetrationstests durch. Neben der technischen Analyse von hausinternen Enterprise-Applikationen testet er auch Produkte und Lösungen der Siemens AG auf Schwachstellen. In seiner Freizeit entwickelt er aktiv am Metasploit-Framework mit und hat dabei bereits eine Vielzahl unterschiedlichster Module in das Open-Source-Framework eingepflegt.

Es ist eine Kunst, ein Fachbuch zu schreiben, das sich für einen breiten Anwenderkreis genauso eignet wie für Fortgeschrittene. Michael Messner scheint solch ein Künstler zu sein.

Linux Magazin

Eine brauchbare und nachvollziehbare Pentesting-Anleitung, Grundkenntnisse im Sicherheitsumfeld vorausgesetzt.

c’t

[Messner] weiß nicht nur, was in der Praxis funktioniert, sondern auch, an welchen Stellen Metasploit-Anwender Fragen und Probleme haben.

Aus dem Geleitwort von Christian Kirsch

| Erscheinungsdatum | 30.10.2017 |

|---|---|

| Verlagsort | Heidelberg |

| Sprache | deutsch |

| Maße | 165 x 240 mm |

| Einbandart | kartoniert |

| Themenwelt | Informatik ► Netzwerke ► Sicherheit / Firewall |

| Mathematik / Informatik ► Informatik ► Web / Internet | |

| Schlagworte | Administration • black hat • Exploit • Exploits • Internet • IPv6 • IT-Sicherheit • Kali • Kali Linux • Linux • Linux Security • Metasploit • network hacking • Netzwerke • Penetrationstest (EDV) / Penetration Testing • Pentesting • Ruby • security • WINDOWS • Windows Security • Wireshark |

| ISBN-10 | 3-86490-523-0 / 3864905230 |

| ISBN-13 | 978-3-86490-523-0 / 9783864905230 |

| Zustand | Neuware |

| Haben Sie eine Frage zum Produkt? |

aus dem Bereich